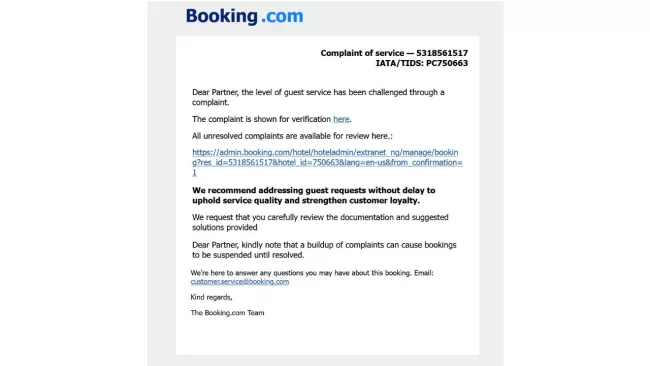

Podvod ukrytý v detailu

Útočníci ve zprávě obvykle tlačí na příjemce, aby co nejrychleji zadal své přihlašovací údaje. Odkaz přitom může působit zcela legitimně – například jako adresa „admin.booking.com/hotel/hoteladmin“. Na první pohled tedy nic neobvyklého.

Ve skutečnosti ale vede na podvržený web, který se snaží získat vaše přihlašovací údaje. Podvodníci zde využívají znak „ん“ z japonského písma hiragana. Ten představuje hlásku „n“, ale vzhledem velmi připomíná klasické lomítko používané v internetových adresách. Díky tomu může adresa na první pohled vypadat důvěryhodně, přestože ve skutečnosti obsahuje úplně jiný znak.

Příklad takové falešné URL může vypadat třeba takto:

https://account.booking.comんdetailんrestric-access.www-account-booking.com/en/

Nejde jen o krádež hesla

Podle bezpečnostních expertů z organizace Abuse.ch se podobné stránky nesnaží získat jen přihlašovací údaje. Po otevření mohou také spustit pokus o instalaci škodlivého softwaru – například takzvaného infostealeru, který krade data z prohlížeče, nebo trojského koně umožňujícího vzdálený přístup k zařízení.

Server BleepingComputer zároveň upozorňuje, že jde o poměrně běžnou taktiku. Útočníci často využívají znaky z jiných abeced, které vypadají podobně jako písmena latinky. Typickým příkladem je třeba písmeno „O“, které může být nahrazeno podobným znakem z cyrilice. Často se také zaměňuje malé „l“ s velkým „I“. Poslední dobou se objevuje také podvod, který sází na podobnost písmen „rn“ a „m“.

Cílí hlavně na hotely, ale trik může zasáhnout každého

V tomto případě se phishingová kampaň zaměřuje především na uživatele, kteří mají administrátorský přístup k účtům na Booking.com – tedy například majitele hotelů nebo správce ubytování. Podobná technika ale může být snadno využita i v masových kampaních, které se vydávají za sociální sítě, banky nebo jiné populární online služby.

Zdroj: Bleeping Computer, Abuse