Skupina ByteToBreach, která si za poslední rok připsala útoky na evropskou digitální infrastrukturu, španělské telekomunikace i mexickou státní univerzitu, nyní tvrdí, že prolomila systémy české pojišťovny Slavia.

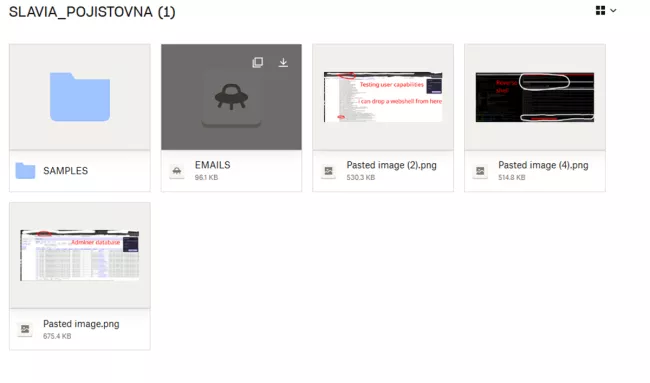

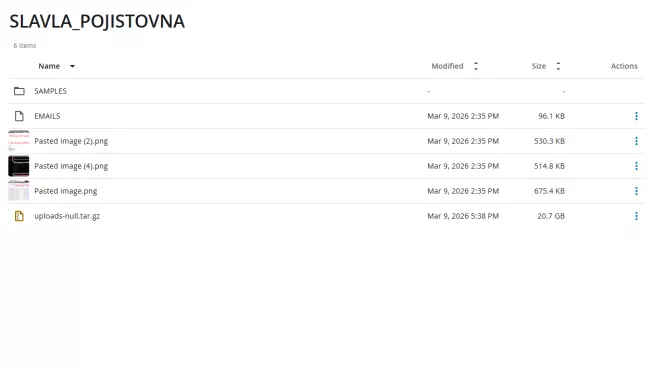

Podle dostupných informací má skupina v rukou 150 GB citlivých dat: pojistné smlouvy, zdravotní záznamy, komunikaci s klienty i lékařskou dokumentaci včetně snímků z ultrazvuku.

A co je ještě znepokojivé: útočníci prohlašují, že přístup do sítě mají dodnes. Pokud je to pravda, nejde jen o incident minulosti. Jde o otevřenou ránu.

Co se podle dostupných informací stalo?

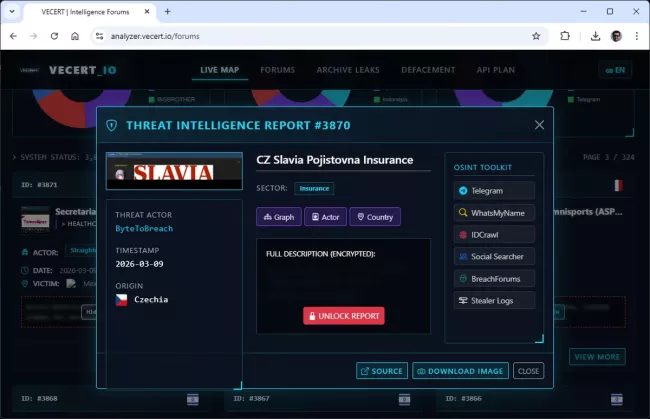

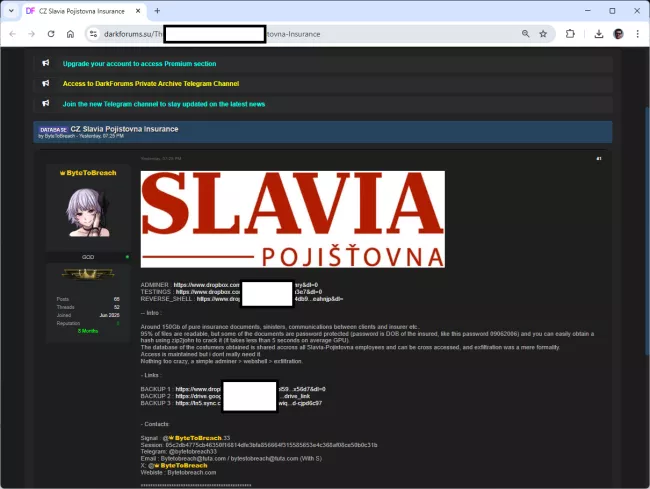

Dne 9. března 2026 skupina ByteToBreach zveřejnila tvrzení o průniku do infrastruktury Slavie pojišťovny. Jako důkaz nabídla vzorky dat, které podle všeho pochází ze skutečných systémů společnosti.

Útočníci tvrdí, že mají v držení přibližně 150 GB dat, konkrétně:

- interní pojistné dokumenty a smlouvy

- záznamy o škodních událostech

- přímou komunikaci mezi klienty a pojišťovnou

- zdravotní dokumentaci včetně lékařských zpráv a snímků z ultrazvuku

- záznamy z klientské databáze (jména, e-mailové adresy)

- soubory chráněné heslem – přičemž heslem je podle všeho datum narození pojištěnce

Právě poslední bod je kritický. Datum narození jako heslo je bezpečnostní praxe, která by v roce 2026 neměla existovat. Pokud útočníci mají přístup k datům i heslu zároveň, ochrana těchto souborů je prakticky nulová.

Skupina navíc uvádí, že přístup do sítě pojišťovny dosud neztratila. To znamená, že incident, pokud nebyl mezitím zastaven, nemusí být uzavřenou záležitostí.

Jak na únik reagovala Slavia pojišťovna?

Pojišťovna Slavia incident potvrdila prostřednictvím svého mluvčího Václava Bálka. Na dotaz redakce Chip.cz, zdali se stali terčem útoku, odpověděl: "Ano, je to pravda."

Dále dodal, že šlo o chybu u dodavatelské společnosti, která byla detekována jejich bezpečnostním systémem a nyní provádí takové kroky, aby se už nemohla opakovat. Zároveň podle mluvčího pojišťovny plní zákonem dané povinnosti v rámci regulací DORA a GDPR ohledně tohoto incidentu. Konkrétnější být prý zatím nemůže.

Kdo je ByteToBreach?

ByteToBreach není v této branži nováčkem. Tato skupina, nebo možná jednotlivec, je aktivní nejméně od června 2025 a za tu dobu se stihla zapsat do přehledů bezpečnostních firem po celém světě.

Specializuje se na průniky do organizací s vysokou hodnotou dat: letecké společnosti, banky, univerzity, vládní instituce. Mezi oběťmi figurují například Eurofiber (evropský poskytovatel digitální infrastruktury), španělská telekomunikační firma Avatel, vzdělávací platforma v Kazachstánu nebo Národní autonomní univerzita Mexika.

Skupina operuje na více platformách najednou. Na fóru DarkForums, síti Dread, Telegramu a také veřejně dostupném webu. Data z útoků aktivně prodává nebo zveřejňuje. Občas vystupuje pod názvem „Pentesting Ltd", čímž se snaží budit dojem legitimní bezpečnostní firmy. Analytici z firmy KELA skupinu detailně zmapovali a potvrdili, že za sebou zanechává reálné stopy. Několik úniků bylo ověřeno samotnou organizací nebo technickými artefakty z napadených systémů.

Po technické stránce ByteToBreach využívá zejména SQL injection útoky, zranitelnosti v systémech jako F5 BIG-IP, MongoDB Express nebo MovableType. V případě Slavie pojišťovny měly být vstupním bodem zranitelnosti v nástroji Adminer, prostřednictvím kterého útočník nasadil webshell a udržoval zpětný přístup do systému.

Proč je únik dat pojišťovny zvláště závažný?

U pojišťoven platí, že hloubka a citlivost dat, která spravují, je výjimečná. Nejde jen o jméno, adresu a rodné číslo. Pojišťovny uchovávají zdravotní anamnézy, záznamy o nemocech, výsledky vyšetření, informace o lécích, zprávy od specialistů. K tomu se přidávají finanční informace, smlouvy, záznamy o škodách a komunikace, která bývá velmi osobní.

Takový balík dat má na černém trhu podstatně vyšší hodnotu než běžný únik e-mailů a hesel. Odhadní cena kompletního profilu s lékařskými záznamy se na darkwebových tržištích pohybuje v řádu tisíců korun za jednotlivce. V přepočtu z cen uváděných v dolarech to může být 500 až 5 000 Kč za jeden záznam v závislosti na úplnosti dat.

Co se dá s ukradenými daty dělat?

Tady je přehled toho, co útočníci nebo kupci takových dat reálně dělají – ne v teorii, ale v praxi zaznamenané u podobných incidentů.

- Krádež identity: Se jménem, adresou, rodným číslem a datem narození lze zřídit bankovní účet, uzavřít smlouvu o půjčce nebo podat daňové přiznání. Oběť se o problému dozví až po mnoha měsících.

- Cílený phishing: Útočník, který ví, že jste klientem Slavie, má pojistku na auto a prodělal operaci kolene, může napsat e-mail, který vypadá jako od pojišťovny a odkazuje na „doplnění dokumentů ke škodní události". Takový e-mail je těžké rozeznat od skutečného.

- Vydírání: Zdravotní záznamy jsou mimořádně citlivé. Informace o onkologické diagnóze, psychiatrické léčbě nebo HIV pozitivitě může být zneužita k vydírání. Ať už jednotlivce, nebo jeho zaměstnavatele.

- Podvody přes telefon (vishing): Útočník zavolá, představí se jako pracovník pojišťovny a zná vaše smlouvy, poslední škodní událost i jméno vašeho lékaře. Požádá o doplňující platbu nebo aktualizaci platební karty. Lidé v takovém hovoru důvěřují, protože volající „ví příliš mnoho".

- Prodej třetím stranám: Data se na darkwebových fórech prodávají dál. Jako balík i jednotlivě. Kupují je skupiny specializující se na různé typy podvodů.

- Přístup k dalším službám: Hesla v podobě data narození fungují i jinde. Lidé je opakují. Pokud útočník zkouší databázi přihlašovacích údajů na různých portálech, může se dostat do e-mailu, internetového bankovnictví nebo zdravotního portálu.

ByteToBreach není ojedinělý případ

Útoky na pojišťovny a zdravotnická zařízení jsou dlouhodobě na vzestupu. Zdravotní data jsou chronicky podhodnoceně chráněna, přestože patří k nejcitlivějším kategoriím osobních údajů podle GDPR.

Česká republika není výjimkou a menší pojišťovny nebo regionální instituce neznamená nižší riziko. Spíše naopak. Investice do bezpečnosti bývají u menších hráčů nižší, přičemž data jsou stejně cenná.

Co by měli klienti a partneři Slavie dělat

Pokud jste klientem Slavie pojišťovny, nejde o paniku – jde o obezřetnost.

- Sledujte neobvyklé e-maily nebo SMS. Jakákoli zpráva, která vás vyzývá k přihlášení, aktualizaci údajů nebo platbě, by měla projít ověřením – ideálně přímým telefonátem na oficiální linku pojišťovny, ne na číslo uvedené v e-mailu.

- Zkontrolujte, zda nebyly na váš účet nebo doklady totožnosti sjednány úvěry nebo smlouvy, o kterých nevíte. Bezplatné registry dlužníků nebo bankovní výpisy jsou rychlý způsob ověření.

- Přestaňte používat datum narození jako heslo – kdekoliv. Pokud ho takto máte nastavené v jiných službách, změňte to.

- Partneři a dodavatelé pojišťovny by měli zvýšit pozornost vůči neobvyklým požadavkům na přístup nebo komunikaci, která přichází zdánlivě z interních zdrojů.

Zdroj: X, Daily darkweb, VECERT Analyzer, Vecert