Dvacet minut, první závažná chyba

Tým Anthropic nasadil na Firefox model Claude Opus 4.6 s cílem prověřit, jak si AI poradí s vyhledáváním zranitelností v reálném, dobře zabezpečeném softwaru. Firefox byl záměrnou volbou – ne proto, že by byl slabý, ale právě proto, že je považovaný za jeden z bezpečnostně nejodolnějších projektů s otevřeným zdrojovým kódem.

Po pouhých dvaceti minutách model identifikoval první bezpečnostní chybu. Šlo o tzv. Use-After-Free, což je typ zranitelnosti v paměti, která útočníkovi potenciálně umožňuje přepsat data libovolným škodlivým obsahem.

Výzkumníci Anthropic ji ověřili ve virtuálním prostředí a odeslali hlášení Mozille. Reakce přišla rychle: chyba je reálná. „Co dalšího máte? Pošlete nám víc," reagoval inženýr Mozilly Brian Grinstead.

112 hlášení, 22 bezpečnostních zranitelností, 14 závažných

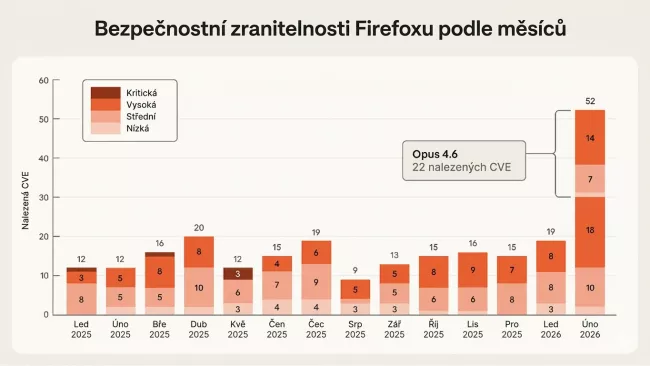

Tým Anthropic nakonec prošel téměř 6 000 souborů v jazyce C++ a celkem odeslal 112 unikátních hlášení o chybách. Mozilla z nich potvrdila 22 bezpečnostně citlivých zranitelností, z nichž 14 bylo klasifikováno jako vysoce závažných.

Tato čísla jsou zajímavá: 14 závažných chyb představuje přibližně pětinu všech závažných a kritických zranitelností, které Mozilla opravila za celý rok 2025.

Zároveň bylo odhaleno dalších 90 méně závažných chyb, z nichž velká část se překrývá s tím, co tradičně nachází fuzzing. Část nálezů ale patřila do zcela jiné kategorie – logické chyby, které fuzzery standardně přehlíží.

Opraveno ve Firefoxu 148

Mozilla reagovala jako při bezpečnostním incidentu. Několik inženýrských týmů bylo přivoláno ke klasifikaci a opravám. Naprostá většina chyb byla opravena ve Firefoxu 148, vydaném 24. února 2026. Zbývající opravy budou zahrnuty v dalších verzích.

Hlavním rozdílem oproti jiným AI-generovaným bezpečnostním hlášením bylo to, že každý nález přišel s testovacím případem – tedy konkrétní ukázkou, jak chybu využít. To zrychlilo práci inženýrů Mozilly, kteří nemuseli sami dohledávat kontext.

Zajímavou součástí projektu byl pokus naučit model i samotné zneužití nalezených zranitelností. Uspěl pouze ve dvou případech. A ani tyto dva exploity by v reálném světě nefungovaly. Pracovaly pouze v testovacím prostředí, ze kterého byly záměrně odstraněny standardní ochranné mechanismy.

Kdy je AI užitečná a kdy jen přidělává práci

Případ Firefoxu není prvním setkáním open-source komunity s AI-generovanými bezpečnostními hlášeními. Vývojáři projektu curl, oblíbeného nástroje pro přenos dat po síti, se loni ocitli pod návalem nekvalitních automaticky generovaných hlášení. Méně než jedno z dvaceti bylo reálné. Vedoucí vývojář Daniel Stenberg projekt bug bounty programu raději pozastavil.

Přístup Anthropic byl od začátku jiný. Tým sám předem filtroval výsledky, odesílal pouze reprodukovatelné nálezy a aktivně komunikoval s inženýry Mozilly. Výsledkem nebyla záplava falešně pozitivních hlášení, ale konkrétní opravy v produkčním kódu.

Mozilla oznámila, že AI-asistovanou analýzu zařadí do svých standardních bezpečnostních procesů. Jde o logický krok: pokud lze za relativně nízké náklady prohledat miliony řádků kódu a odhalit chyby, které unikaly i roky intenzivního ručního testování, bylo by nesmyslné tuto možnost nevyužít.

Případ Firefoxu ukazuje, že AI v bezpečnosti není jen hrozbou, ale reálným nástrojem obrany. Otázka nestojí, zda tuto technologii využijí útočníci – to se děje již nyní. Otázka je, zda ji budou využívat obránci stejně systematicky.