Doporučoval ho i Google. Ve skutečnosti šlo o nástroj pro podvody

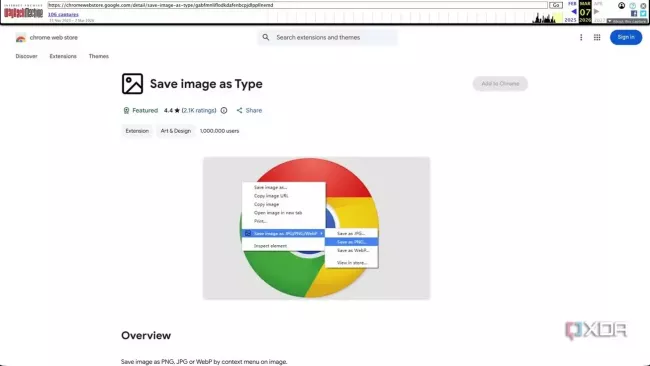

Poměrně rozšířený zásuvný modul do prohlížeče Chrome „Save Image as Type“ si stáhly miliony uživatelů a dokonce ho doporučoval i samotný Google.

Podle zjištění bezpečnostních expertů jej ale jeho provozovatelé využívali k rozsáhlým reklamním podvodům. Google ho z Chrome Web Store odstranil až v březnu 2026.

Jak podvod fungoval

Na první pohled šlo o jednoduchý nástroj. Umožňoval převádět obrázky ve formátu WebP do JPG nebo PNG. Jenže na pozadí běželo něco úplně jiného.

Rozšíření vkládalo do navštěvovaných stránek neviditelné prvky (iframe) a přes ně podsouvalo partnerské odkazy pro získávání provize. Týkalo se to i známých webů jako Amazon, YouTube nebo Reddit. Když pak uživatel na těchto stránkách něco koupil, provozovatelé rozšíření inkasovali provize – aniž by o tom uživatel věděl.

A aby se na nic nepřišlo, měli vývojáři promyšlený systém:

-

1

Škodlivý kód se aktivoval až poté, kdy si uživatel uložil alespoň deset obrázků.

-

2

Skript se vyhýbal stránkám s vývojářskými fonty, aby ztížil odhalení.

Z neškodného nástroje malware

Zajímavé je, že rozšíření nebylo nebezpečné hned od začátku. Starší verze fungovaly normálně a nic podezřelého nedělaly.

Zlom nastal až ke konci roku 2024, kdy se kód výrazně rozšířil. Ve verzi 1.7.2 už bylo celé rozšíření prakticky přetvořeno pro podvodné účely. Data se ukládala v zašifrované podobě přímo do lokální databáze na disku uživatele.

Stopy po této aktivitě se dají najít dodnes – například v nastavení LocalStorage navštívených webů nástroj zanechával časové razítko pod označením „ldcsv“. Pokud v nástrojích pro vývojáře tento záznam máte, znamená to, že jste byli součástí botnetu. A možná jste o tom ani nevěděli.

Google zaspal

Pro Google šlo o docela trapnou situaci: Kvůli podezření na malware Microsoft verzi rozšíření pro Edge odstranil už začátkem roku 2025. Google jej ale ponechal ve svém obchodu ještě víc než rok – a dokonce ho dál označoval jako „doporučené“.

Situace se vyhrotila až ve chvíli, kdy původní vývojář projekt prodal pochybné firmě a smazal GitHub repozitář. Celý případ ukazuje, jak snadno se může populární rozšíření dostat do špatných rukou a stát se nástrojem pro zneužití milionů uživatelů.

Mohlo by vás zajímat

Google Mapy dostávají největší vylepšení navigace za více než deset let. Těšte se na rozsáhlé změny

Co se s tím dá nyní dělat

Google už doplněk globálně deaktivoval, takže aktuálně nehrozí žádné přímé riziko. Pokud jste ho ale měli nainstalovaný, určitě ho co nejdřív odstraňte.

Zdroj: 9to5Google, XDA Developers