Makra v kancelářské sadě Office byla po mnoho let jednou z největších kybernetických hrozeb. Poté, co Microsoft změnil pro používání maker pravidla a ve výchozím nastavení aktivní prvky zablokoval, útočníci začali hledat jiné cesty.

To je jeden ze závěrů nejnovějšího vydání Threat Reportu za první pololetí 2023, který vydal Eset. Jeho hlavním sdělením je, že kybernetičtí zločinci vykazují pozoruhodnou přizpůsobivost, aby dosáhli svého cíle. A není to pouhým zneužíváním různých typů zranitelností.

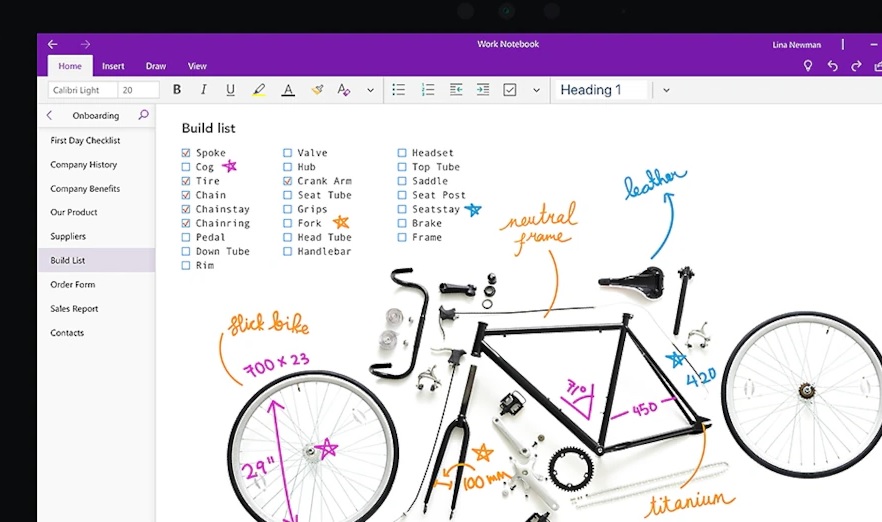

Nová nebezpečí, která číhají v přílohách OneNote

Kyberzločinci přecházejí z maker Office na skripty OneNote. | Zdroj: Microsoft

"Hledání nových vektorů útoků souvisí také se změnou ochranných opatření Microsoftu," konstatoval v souvislosti se zveřejněnou zprávou Roman Kováč, ředitel výzkumu Esetu.

Z Redmondu už na začátku roku 2022 zaznělo, že makra VBA u dokumentů stahovaných z internetu omezí, aby nedocházelo k jejich automatickému spouštění.

Kováč k tomu dodává: "Ihned poté jsme zaznamenali nové pokusy o útoky, které se snažily bezpečnostní opatření Microsoftu obejít. Makra pro soubory Office byla nahrazena útoky prostřednictvím OneNote, které zneužívaly možnost vkládat skripty a soubory přímo do OneNote."

Dramatický nárůst tohoto typu útoků je pozorovatelný zejména od ledna do května 2023. Podle statistik Esetu byly únor a březen nejaktivnějšími měsíci, kdy docházelo k útokům prostřednictvím zranitelnosti OneNote. Soubory, které lze připojit do poznámkového softwaru, se zneužívaly jako vstupní brána pro různé rodiny malwaru, včetně Emotetu, RedLine Stealeru, Qbotu a dalších.

Zneužití příloh OneNote

Microsoft OneNote je desktopová aplikace pro digitální poznámky, kterou si můžete stáhnout zdarma, je součástí sady Office 2019 a Microsoft 365. Od poloviny prosince loňského roku bezpečnostní experti varují před šířením škodlivých spamů, obsahujících přílohy OneNote.

Na rozdíl od Wordu a Excelu, OneNote nepodporuje makra. Místo toho ale nabízí možnost přílohy vkládat přímo do poznámkového bloku a dvojím kliknutím je spouštět.

Útočníci tuto možnost zneužívají vkládáním škodlivých skriptů, které po svém spuštění automaticky stahují malware ze vzdáleného webu a spouští jeho instalaci na napadeném počítači.

Přílohy jsou ale v souboru OneNote označené jasnými ikonami, nicméně strůjci útoků to maskují velkým textem "Double Click To View File" (soubor otevřete dvojím kliknutím), který je překrývá. Pokud byste textový pruh přesunuli jinam, viděli byste, kolik škodlivých příloh soubor OneNote obsahuje.

Naštěstí i program OneNote má zabudované varování, že spouštění vložených příloh může poškodit počítač a uložená data. Praxe ale ukazuje, že tato varování jsou často ignorována a uživatelé je jednoduše zavřou tlačítkem "OK".

Kliknutím na vloženou přílohu v souboru OneNote, kterou je u podvodných e-mailů kód typu Visual Basic Script, dojde ke stažení malwaru ze vzdáleného serveru. Zpravidla se jedná o škodlivý kód typu RAT (Remote Access Trojan), který umožňuje vzdálené zneužívání počítače. Často také obsahuje funkce pro kradení různých typů informací.

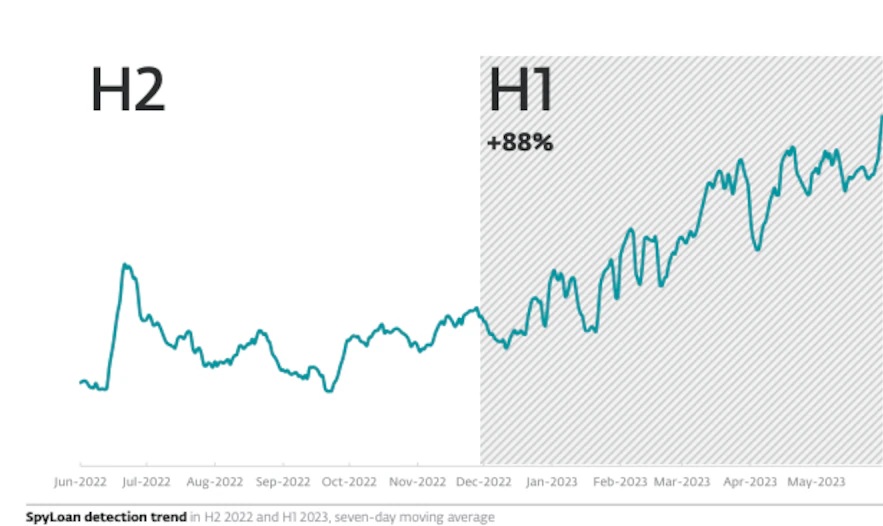

Podvody s aplikacemi napadajícími kreditní produkty a návrat Emotetu

Počet podvodů zaměřených na úvěry se zvýšil o 90 %. | Zdroj: Eset

Stále více uživatelů na internetu vyhledává levné možnosti půjček. Toho zneužívají i kyberzločinci. V první polovině roku výzkumníci zaznamenali alarmující nárůst falešných androidových aplikací, které vytvářely dojem zprostředkování či přehledu možností půjček.

Tyto typy aplikací se vydávají za legitimní zprostředkovatele osobních půjček a slibují rychlý a snadný přístup k penězům. K tomu ale nedojde a spyware pouze slídí po osobních a bankovních informacích uživatelů, které následně zneužívá.

V porovnání s druhým pololetím roku 2022 vzrostl od ledna do května počet detekcí všech aplikací pro půjčování peněz téměř o 90 %.

Stále aktivní jsou také notoricky známé malwary, mezi které patří například Emotet. Telemetrická data Esetu ale naznačují, že provozovatelé někdejšího obávaného botnetu, šířícího Emotet, mají potíže s vyhledáváním nových vektorů útoků.

V první polovině roku proběhly tři různé kampaně, zaměřené na šíření malwaru. Zneužívaly odlišné metody infiltrace a sociálního inženýrství. Klesající počet útoků a neustále se měnící přístup k jeho formám naznačují, že botnet pravděpodobně převzala jiná skupina. Bude zajímavé sledovat, zda se brzy dočkáme další masívní vlny útoků Emotetu.

Zdroj: Eset Threat Report H1 2023