Útoky sílí, podvodníci zneužívají falešná přihlašovací okna

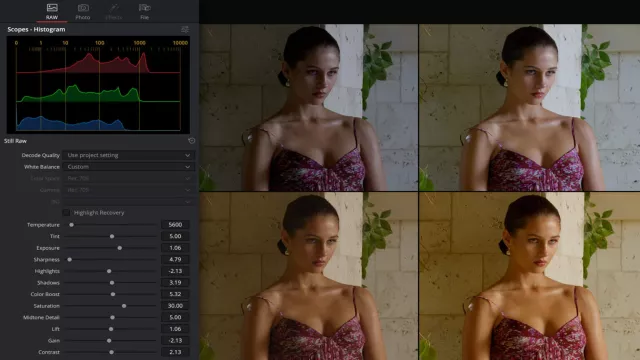

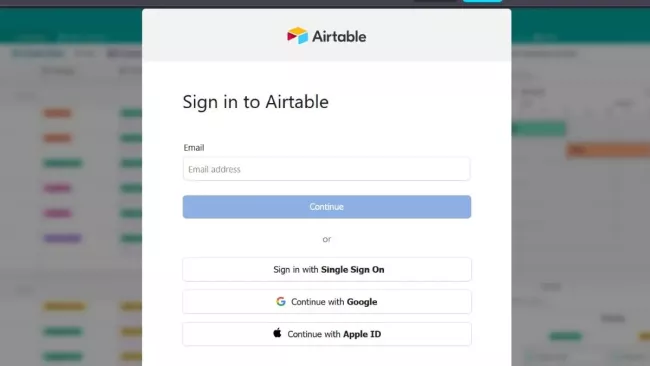

Princip útoku je bezpečnostní komunitou označovaný pojmem browser-in-browser (BiB). Jeho cílem je především krádež uživatelských hesel. Kybernetičtí podvodníci vám v prohlížeči nejprve zobrazí vyskakovací okna, která jsou na první pohled zcela legitimní. Ty vás vyzývají k opětovnému přihlášení pomocí účtu Facebook, Google nebo Microsoft, případně pomocí klasického loginu kombinací jména a hesla.

Tento postup nepůsobí nijak neobvyklým dojmem. I když jsme zpravidla k mnoha službám přihlášeni neustále, čas od času je zapotřebí přihlášení obnovit. V té souvislosti se vyžaduje také zadání e-mailové adresy, hesla a někdy dokonce i kód dvoufaktorové autentizace.

Při útocích na prohlížeče (browser-in-browser) se právě tyto informace podvodníci snaží ukrást. Jak tyto nekalé akce rozpoznat a jak se jim bránit?

Útok na přihlašovací údaje spoléhá na phishing

Základem útoku je rafinovaná phishingová metoda. Na záložce prohlížeče uživatelé sice vidí okno, které působí věrohodným dojmem, ale je falešné. Útok je zpravidla spouštěn prostřednictvím podvržené nepravé stránky, na kterou odkazují zprávy v online konverzacích, e-mailech nebo v různých diskuzích komunit.

První ochranné opatření je notoricky známé a pravděpodobně nikoho nepřekvapí: Neklikejte zbrkle na jakékoliv odkazy. Pokud byste to i přesto udělali, na načtené falešné stránce se pomocí HTML, CSS a JavaScriptu zobrazí okno, které je k nerozeznání od vyskakovacího okna prohlížeče. Kopíruje grafiku oken pro jednorázový login, jako například přihlášení přes Google nebo jiný účet.

Mohlo by vás zajímat

Stačí chvilka a útočníci mají volnou cestu. Nezamčený telefon vám může zadělat na hodně problémů

Na těchto podvržených oknech je také zmanipulována adresní lišta, která zobrazuje správnou adresu pro přihlášení do Google včetně symbolu bezpečnostního zámku. Pokud byste zde zadali své citlivé údaje, jako jsou uživatelská jména a hesla, dojde k jejich odeslání přímo na server útočníka.

Popsaná metoda podvodu se sice zneužívá už několik let, nicméně od počátku roku 2026 často útočí na herní komunity v prostředí Facebooku nebo Instagramu. Útočníci své metody neustále zdokonalují a novinkou je například dotazování na kódy dvoufaktorového ověření.

Nejste si jistí? Vyzkoušejte tento test

K tomu, abyste byli v bezpečí, už nestačí pouze kritický pohled na zobrazenou URL adresu. Můžete využít i nabyté technické znalosti o principu útoku prostřednictvím falešných oken. Existují totiž dvě metody, jak skutečné okno od falešného rozlišit:

-

1

Test posunutím: Pokuste se myší posunout přihlašovací okno vně samotného okna prohlížeče. Skutečné přihlašovací okno lze volně posouvat po celé obrazovce, zatímco falešné je uvězněno v záložce prohlížeče a při pokusu o posunutí mimo hlavní okno se ořízne nebo zmizí.

-

2

Test minimalizací: Pokud minimalizujete hlavní okno prohlížeče, falešné přihlašovací okno zmizí s ním, protože je nedílnou součástí webové stránky. Skutečné vyskakovací okno však zůstane jako samostatný objekt.

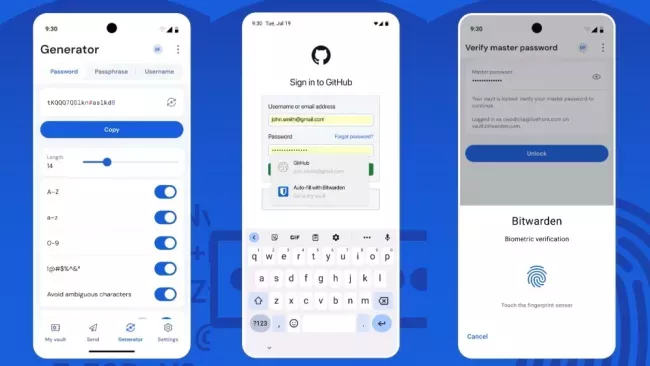

Nástroje pro správu hesel doménu rozpoznají

Tento typ útoku opět dokazuje, jak užitečné jsou programy pro správu hesel (password managery). Pokud nějaký používáte a uložili jste si do něj přihlašovací údaje, například Bitwarden rozpozná skutečnou doménu na pozadí. V padělaných oknech se přihlašovací údaje automaticky nevyplní a vy zůstanete ochráněni.

Další tip, na který také můžete na internetu narazit, vyžaduje jistou míru opatrnosti. Často se totiž pro podobné případy doporučuje, abyste při pochybnostech záměrně zadali nesprávné heslo. Cíl je, aby zloději ukradli nesprávné přihlašovací údaje a nevšimli si toho. Stránka ale při zadání nesprávných údajů nereaguje chybovou zprávou, čímž nakonec můžete zmást sami sebe.

Problémem je, že útočníci si nemusejí všimnout toho, že jste zadali špatné heslo. Pokročilé phishingové sady však mohou vámi zadané přihlašovací údaje přesměrovat na skutečnou přihlašovací stránku. Pokud ta vyhodí chybu, útočník vám tuto informaci nemusí předat.

Zdroj: Help Net Security