Co je NGate a proč je nebezpečný?

NGate je škodlivý kód pro operační systém Android, který dokáže zneužít technologii NFC (Near Field Communication), tedy tu samou, která umožňuje bezkontaktní placení telefonem nebo kartou.

Malware zachytí data z platební karty oběti a přepošle je na zařízení útočníka. Ten pak může kartu emulovat a vybírat peníze z bankomatů, aniž by měl fyzickou kartu v ruce.

ESET tento malware poprvé zdokumentoval v srpnu 2024, kdy experti odhalili útoky na klienty tří českých bank. Tehdy šlo o novinku. Žádný dříve zaznamenaný malware pro Android podobnou techniku v praxi nepoužíval. Od té doby se ale situace výrazně zhoršila.

Čísla o NGate mluví jasně: Nárůst je dramatický

Za první čtyři měsíce roku 2026 zaznamenal ESET na zařízeních s Androidem v Česku a na Slovensku více detekcí NGate než za celý rok 2025. Při srovnání se stejným obdobím předchozího roku je rozdíl ještě výraznější – jde o přibližně patnáctinásobný nárůst.

Aktivity útočníků přitom výrazně zesílily od října 2025 a v prvních měsících roku 2026 dále pokračují. Telemetrická data ESETu navíc naznačují, že nejde o náhodné nebo nesouvisející incidenty. Přibližně 90 % zachycených škodlivých aplikací NGate komunikovalo se stejným serverem a odesílalo stejný typ dat včetně NFC tokenů. To ukazuje na jednoho aktéra nebo jednu organizovanou skupinu stojící za většinou útoků.

Malware NGate: Útok začíná telefonátem

NGate se do telefonu nedostane sám od sebe. Vyžaduje aktivní spolupráci oběti a právě v tom spočívá jeho záludnost. Útočníci spoléhají především na sociální inženýrství.

Typický scénář vypadá takto: oběti zavolá někdo, kdo se představí jako pracovník banky nebo státní instituce. Sdělí, že s jejím účtem je problém, případně, že získala finanční prostředky, které je potřeba „zabezpečit“ na platební kartu.

Útočník pak oběť přesvědčí, aby si ručně nainstalovala aplikaci z odkazu mimo oficiální obchod Google Play, případně přes komunikační aplikace jako WhatsApp nebo Telegram.

V některých případech útočníci postupují ještě rafinovaněji. Nejprve přesvědčí oběť, aby si z obchodu Google Play stáhla legitimně vypadající aplikaci pro vzdálenou správu zařízení. Jakmile ta dostane potřebná oprávnění, útočník může sám do telefonu nainstalovat NGate. Oběť ani nemusí vědět, co se v jejím zařízení děje.

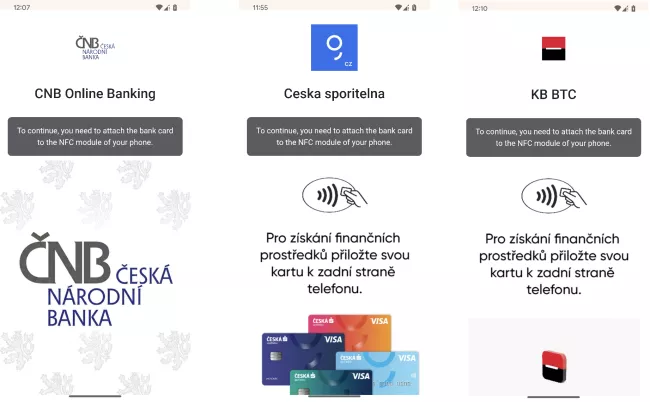

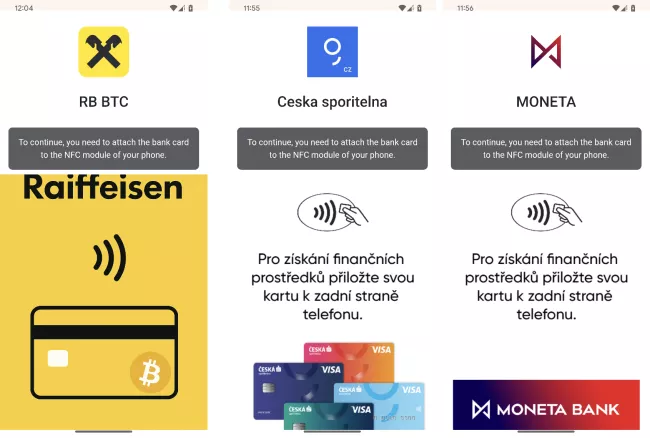

Falešná aplikace České národní banky a personalizované podvody

Podvodné aplikace se vydávají za legitimní finanční instituce. Koncem roku 2025 útočníci například vytvořili falešnou aplikaci napodobující Českou národní banku. Na Slovensku zase zneužívali jméno Národní banky Slovenska nebo bankovní aplikaci George od Slovenské spořitelny.

Zvláštností některých zachycených variant je, že název aplikace obsahoval jméno konkrétního uživatele místo názvu banky. Tato míra personalizace naznačuje, že útočníci o svých obětech vědí předem poměrně dost, a k útoku přistupují cíleně, nikoli náhodně.

Po spuštění škodlivá aplikace vyzve uživatele, aby přiložil platební kartu k zadní straně smartphonu (kde se nachází NFC čip) a zadal PIN karty. Zároveň může odeslat kontakty oběti na server útočníků. Jakmile NGate data přenese, útočník může okamžitě přejít k výběru hotovosti z bankomatu.

Mohlo by vás zajímat

Pozor na tuto taktiku při telefonních hovorech: Rozhodně nejde o maličkost, ale promyšlený podvod

NGate se vyvíjí a míří i jinam

Paralelně s českou a slovenskou kampaní analytici ESETu odhalili i nové varianty NGate, cílící na další země. Nově byl například odhalen upravený malware skrytý v trojanizované verzi legitimní aplikace HandyPay, která slouží k přenosu NFC dat. Tato kampaň od listopadu 2025 cílí na uživatele v Brazílii.

Pozoruhodné je, že škodlivý kód v tomto případě zřejmě zčásti vytvořila umělá inteligence. V záznamu aktivit malwaru analytici našli emoji typické pro text generovaný jazykovými modely. Generativní AI tak zřejmě útočníkům pomáhá snižovat technické nároky na tvorbu malwaru.

Konkrétní rady jak se chránit:

Ochrana před NGate není technicky složitá, ale vyžaduje ostražitost:

- Nikdy neinstalujte aplikaci na základě telefonátu, žádná banka po vás nechce, abyste si přes telefon instalovali aplikace nebo manipulovali s platební kartou.

- Nepřikládejte platební kartu k telefonu na výzvu volajícího nebo neznámé aplikace. Tuto akci by nikdy neměla vyžadovat legitimní bankovní aplikace ani žádný pracovník banky.

- Nevkládejte PIN platební karty do mobilní aplikace – PIN slouží výhradně pro terminál nebo bankomat.

- Stahujte aplikace výhradně z oficiálních obchodů a i tam si ověřujte vydavatele. Buďte podezřívaví vůči volajícím, kteří vyvolávají naléhavost nebo tlak.

- Vypínejte NFC, když ho zrovna nepotřebujete. Na Androidu je to otázka jednoho klepnutí v panelu rychlého nastavení.

Používejte spolehlivé bezpečnostní řešení pro mobilní zařízení. Moderní antiviry dokážou NGate zachytit dříve, než způsobí škodu.

Zdroj: ESET, We live security, redakce