Trpělivost růže přináší

Útočníci, které odhalili výzkumníci z Koi Security, použili sofistikovanou taktiku. Některá z jejich rozšíření fungovala zcela bez problémů už od roku 2018. Postupně získávala stovky tisíc, v některých případech i miliony stažení. Některá dokonce dostala od Googlu označení „Doporučeno“ a „Ověřeno“. Teprve poté, co si vybudovala renomé, přišla v polovině roku 2024 aktualizace se škodlivým kódem.

Problém spočívá v tom, jak fungují obchody s rozšířeními. Kontrolují pouze první verzi při schválení, ale už nesledují, co se děje s aktualizacemi. Útočníci této slabiny dokonale využili. Díky automatickým aktualizacím se malware rozšířil mezi všechny uživatele bez jejich vědomí.

Čtyři fáze útoku ShadyPanda

Bezpečnostní výzkumníci z Koi Security identifikovali čtyři hlavní fáze kampaně:

- První vlna: Neškodná rozšíření (2023)

Útočníci vypustili 145 rozšíření maskovaných jako nástroje pro tapety a produktivitu. Šlo o 20 rozšíření v Chrome Web Store a 125 v obchodě Microsoft Edge. Jejich hlavním účelem byl affiliate podvod – vkládaly sledovací kódy do odkazů na Amazon, eBay nebo Booking.com, aby mohli inkasovat provize z nákupů uživatelů. - Druhá vlna: Únosy vyhledávání (začátek 2024)

Útočníci začali být odvážnější. Rozšíření jako Infinity V+ přesměrovávala vyhledávací dotazy přes podezřelé weby, kradla cookies a zaznamenávala každé zmáčknutí klávesy ve vyhledávacím poli. Všechna data putovala na externí servery. - Třetí vlna: Dlouhá hra (2018-2024)

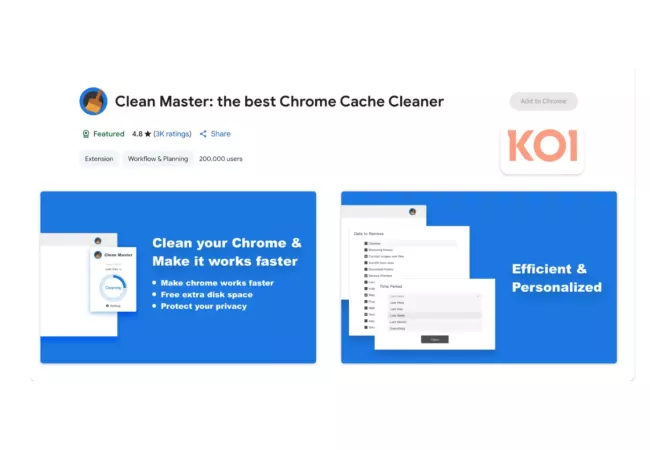

Tady přišla ta nejrafinovanější část. Rozšíření jako Clean Master fungovala legitimně od roku 2018. Získala důvěru, sbírala uživatele a pak v polovině roku 2024 přišla osudná aktualizace. Ta obsahovala zadní vrátka umožňující spouštění libovolného kódu. Každou hodinu se rozšíření připojilo k serveru útočníků, stáhlo nové instrukce a provedlo je s plným přístupem k prohlížeči.

Malware sledoval každou navštívenou stránku, odesílal historii procházení a kompletní digitální otisk prohlížeče. Mohl dokonce podvrhnout obsah jakékoliv stránky včetně těch zabezpečených HTTPS. - Čtvrtá vlna: Špionážní impérium (2023-dosud)

Jde o největší a stále aktivní část kampaně. Pět rozšíření pod vydavatelem Starlab Technology nasbíralo přes 4 miliony instalací v Edge. Rozšíření WeTab samo o sobě má 3 miliony uživatelů. Tyto nástroje v reálném čase odesílají data na 17 různých serverů, z nichž většina se nachází v Číně.

Mohlo by vás zajímat

Dělají co mají, ale k tomu ještě škodí - Avast odhalil nebezpečná rozšíření pro prohlížeč

Co všechno rozšíření sbírala

Rozsah sledování je alarmující. Infikovaná rozšíření zaznamenávala:

- Kompletní historii procházení webu v reálném čase

- Všechny vyhledávací dotazy

- Polohu každého kliknutí myši

- Digitální otisky prohlížeče

- Data o chování na stránkách – jak dlouho je uživatel prohlížel, jak skroloval

- Obsah lokálního úložiště a cookies

Někdy stačilo otevřít vývojářské nástroje prohlížeče a malware okamžitě přepnul do neškodného režimu, aby unikl detekci.

Rozšíření stále aktivní

Zatímco Google všechna nebezpečná rozšíření z internetového obchodu Chrome (Chrome Web Store) odstranil, situace v Microsoft Edge je horší. Podle výzkumníků z Koi Security tam v době publikování jejich zprávy stále fungovalo několik nebezpečných rozšíření včetně WeTab s třemi miliony instalací.

Microsoft na dotazy ohledně situace nereagoval. Google potvrdil, že žádné z těchto rozšíření už v jejich obchodě není dostupné a že kontrolují každou aktualizaci rozšíření bez ohledu na to, jak malá změna to je.

Mohlo by vás zajímat

Prohlížeč Chrome za vás nově umí vyplňovat čísla pasů a řidičáků. Ale měli byste to chtít?

Co dělat, pokud jste byli zasaženi

Pokud jste měli nainstalované některé z postižených rozšíření, měli byste je okamžitě odebrat. Kompletní seznam všech nebezpečných rozšíření je k dispozici v původní zprávě Koi Security.

Kromě odstranění rozšíření odborníci doporučují změnit všechna hesla k vašim online účtům. Útočníci mohli získat přístup k přihlašovacím údajům a session cookies, které umožňují přístup k účtům i bez znalosti hesla.

Poučení pro budoucnost

Tento případ ukazuje na zásadní problém v systému kontroly rozšíření prohlížečů. Obchody sice pečlivě kontrolují rozšíření při jejich prvním schválení, ale už nesledují, co se s nimi děje po vydání. Automatické aktualizace, které mají uživatele chránit, se tak staly vektorem útoku.

Útočníci systematicky zneužívali stejnou zranitelnost sedm let. Nebylo potřeba phishingu ani sociálního inženýrství. Stačily důvěryhodné nástroje a tichá aktualizace, která proměnila produktivní pomůcky ve špionážní platformy.

Zdroj: KOI, The Register, The hacker news, Bleeping computer