Výzkumný tým bezpečnostní společnosti ESET odhalil útoky na významné státní instituce v Latinské Americe. Více než polovina napadených počítačů patří venezuelským ozbrojeným silám. Mezi jejich cíli byly i další instituce, od policie a školství až po ministerstva zahraničních věcí. Většina útoků (75 %) se odehrála ve Venezuele, dalších 16 % v Ekvádoru, kde byla cílem také armáda. K dalším incidentům došlo v Kolumbii (7 %) a Nikaragui (2 %). Skupina, která stojí za těmito útoky, ukradla každý týden gigabajty důvěrných dokumentů. Skupina je přitom stále vysoce aktivní. Zaútočila navíc v době, kdy je situace v regionu napjatá.

Země, kde probíhala kampaň Machete v roce 2019, podle závěrů výzkumníků ESET

Výzkumný tým ESET sledoval nové verze kyberzločineckých nástrojů Machete, které byly poprvé objeveny před rokem. Během pouhých tří měsíců, mezi březnem a květnem letošního roku, odhalili analytici ESET přes 50 napadených počítačů, které komunikovaly s řídícím serverem patřícím zločinecké skupině. Útočníci pravidelně měnili samotný malware, jeho infrastrukturu i techniky tzv. spear phishingu. Útočníci se při krádežích zaměřují nejen na běžné dokumentové formáty ale i na některé specifické, například ty, které používají geografické informační systémy (GIS). Skupina se zajímá především o soubory popisující navigační trasy a umístění objektů pomocí vojenských navigačních souřadnic (MGRS).

Útočníci klamou oběti pomocí cílených e-mailů

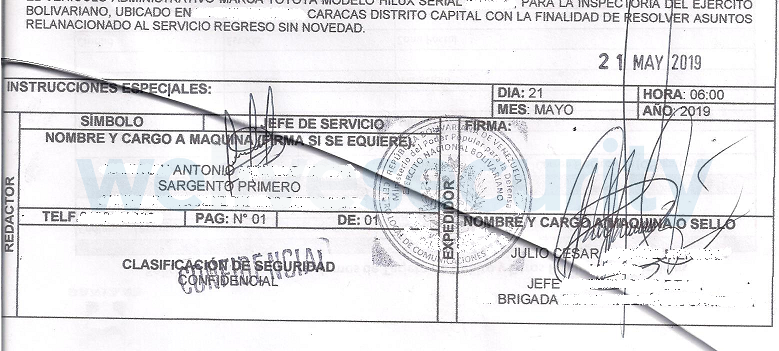

Skupina útočníků stojící za backdoorem Machete zasílá velmi specifické phishingové e-maily přímo svým obětem. Ve snaze oklamat nic netušící oběti, používají operátoři Machete pravé, dříve odcizené dokumenty, například utajené vojenské informace. Mezi nimi byly například radiogramy, což jsou dokumenty využívané armádou ke komunikaci. K tvorbě přesvědčivých phisingových e-mailů útočníci využívají detailní znalost vojenského žargonu a etikety.

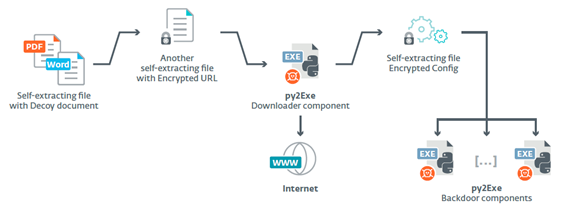

Útok začíná samorozbalovacím souborem, který obsahuje zajímavý dokument sloužící jako návnada a pokrčuje stažením a instalací komponenty backdooru. Ten se skládá ze špionážních komponent, které umožňují kopírování a šifrovaných dokumentů, vytváření snímků obrazovky nebo záznam stisknutých kláves. Komponenta mající na starosti persistenci v systému se spouští každých 30 minut a je schopna instalovat i další moduly. Komunikace s řídícím serverem probíhá v intervalu 10 minut, tak aby bylo zajištěno brzké odeslání ukradených dat. Jednotlivé části backdooru se v souborovém systému snaží zůstat bez povšimnutí využitím slova „Google“ ve svém názvu.