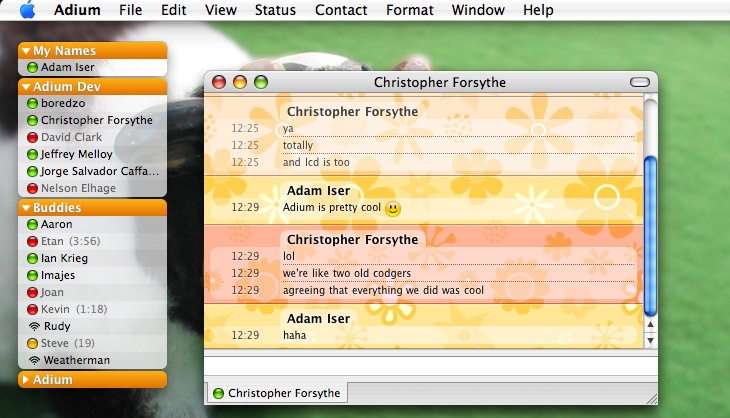

O bezpečnosti instant messengerů dlouho vedli bezpečnostní experti rozsáhlé debaty a většinu z nich přesvědčil teprve příchod OTR (Off-the-record). Tento protokol totiž nabízí šifrovanou komunikaci s ověřenou druhou stranou, výměnu klíčů na základě Diffie-Hellman protokolu, podepisování zpráv pomocí RSA a využití principů perfect forward secrecy. I přesto ani takto kvalitní technologie nemusí být bez chyby – němečtí bezpečnostní experti objevili v OTR zranitelnost, která umožňuje útočníkům spustit libovolný kód. To v praxi znamená, že by měli uživatelé aktualizovat své instant messengery, které tyto technologie využívají. Sem patří například Pidgin, ChatSecure nebo Adium.

Další podrobnosti najdete na adrese https://threatpost.com/otr-protocol-patched-against-remote-code-execution-flaw/116702/