Co se stalo s CPUID?

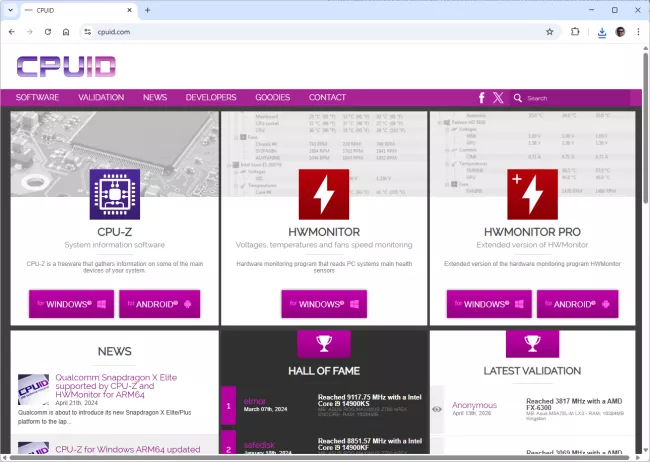

9. dubna 2026 se na webu cpuid.com něco pokazilo — záměrně. Neznámí útočníci prolomili zabezpečení serveru a podstrčili návštěvníkům místo originálních instalačních souborů vlastní, infikované verze. Situace trvala přibližně šest hodin a skončila kolem 10. hodiny druhého dne. Postižena byla stahování dvou nejpopulárnějších produktů: CPU-Z (oblíbený nástroj pro zobrazování informací o procesoru, paměti a základní desce) a HWMonitor (program pro sledování teplot, napětí a dalších hardwarových parametrů). Obě aplikace jsou mezi PC nadšenci a techniky naprosto běžným vybavením.

Samuel Demeulemeester, vývojář projektu CPUID, situaci potvrdil a vysvětlil, že útočníci nezasáhli přímo do jeho podepsaných instalačních souborů. Kompromitována byla vedlejší část infrastruktury, jakési postranní API, které způsobilo, že web začal odkazovat na škodlivé soubory hostované jinde.

Jak útok fungoval?

Z technického hlediska šlo o klasický supply-chain útok neboli útok na dodavatelský řetězec. Místo přímého útoku na počítač oběti hackeři napadnou zdroj, kterému uživatel důvěřuje — v tomto případě oficiální web výrobce softwaru. Stažené soubory obsahovaly funkční, legitimní verzi příslušného programu, ale k ní byla přibalena škodlivá DLL knihovna pojmenovaná CRYPTBASE.dll. Tato technika se nazývá DLL side-loading a funguje tak, že zákeřná knihovna se načte spolu s důvěryhodnou aplikací, aniž by uživatel cokoli poznal. Soubory byly distribuovány jak jako ZIP archivy, tak jako samostatné instalátory.

Po spuštění malware nejprve prováděl antidetekční kontroly, aby odhalil, zda neběží v sandboxu (izolovaném testovacím prostředí bezpečnostních analytiků). Teprve poté kontaktoval vzdálený server a stáhl si finální útočný nástroj.

Cílem celé operace bylo nasazení trojského koně označovaný jako STX RAT — poměrně sofistikovaný nástroj pro vzdálený přístup s rozsáhlými schopnostmi. Mimo jiné umí ovládat počítač oběti na dálku, spouštět další škodlivý kód přímo v paměti, pracovat jako reverzní proxy nebo tunel pro další útoky a v neposlední řadě sbírat uložené přihlašovací údaje z prohlížečů.

Známý server

Zajímavé je, že tento útok nebyl zcela novou operací. Bezpečnostní výzkumníci zjistili, že příkazové servery (C2) použité v tomto útoku jsou totožné s těmi, které byly dříve nasazeny při šíření falešných instalátorů FileZilla. Podobný postup byl zdokumentován i v únoru 2026, kdy falešný web nabízející 7-Zip infikoval počítače a zapojoval je do proxy botnetu.

Útočníci opakovaně používají stejnou infrastrukturu — a to jim nakonec přineslo pád. Kaspersky byl schopen identifikovat hrozbu velmi rychle právě proto, že C2 servery i řetězec infekce byly totožné s předchozími kampaněmi. Bezpečnostní experti nicméně dodávají, že i přes tuto chybu útočníci nasadili poměrně propracované techniky úniku před detekcí.

Zachytil to Windows Defender?

Částečně ano. Podle dostupných informací Windows Defender ve většině případů zachytil infikovaný soubor dřív, než stihl způsobit škodu. Pomohlo také to, že některé verze instalátoru se jevily podezřele — zobrazovaly instalační rozhraní v ruštině, což u aplikace s českou nebo anglickou lokalizací jistě vzbudilo pozornost.

Přesto nelze vyloučit, že část uživatelů varování přeskočila nebo ho deaktivovala. A právě proto tento případ stojí za pozornost — šlo o legitimní web, důvěryhodnou aplikaci a zdánlivě normální stahování.

Pokud jste v období od čtvrtka 9. dubna přibližně od 17. hodiny do pátku 10. dubna přibližně do 12. hodiny středoevropského času stáhli CPU-Z nebo HWMonitor z webu cpuid.com, prověřte svůj systém antivirovým nástrojem. Konkrétně šlo o podvržený soubor s názvem HWiNFO_Monitor_Setup.exe, který se vydával za HWMonitor ve verzi 1.63 (hwmonitor_1.63.exe). Legitimní soubory CPUID podepsané vývojářem napadeny nebyly — šlo pouze o přesměrování odkazů ke stažení.

Mohlo by vás zajímat

Uživatelé oblíbeného 7-Zipu opět v ohrožení

Co z toho plyne?

Supply-chain útoky jsou čím dál tím běžnější metodou šíření malwaru. Důvod je prostý: útočit na oblíbený a důvěryhodný zdroj je efektivnější než přesvědčovat uživatele, aby spustili neznámý soubor. Letos jsme viděli podobné incidenty u knihovny Axios pro JavaScript či u falešného webu nabízejícího 7-Zip, loni pak u updateru Notepad++.

Stahujte software vždy z oficiálních zdrojů a ideálně ověřujte digitální podpisy instalačních souborů. Ani to ale nestačí, pokud je samotná infrastruktura vydavatele kompromitována — a o tom je právě případ CPUID.

Zdroj: CPUID, The hacker news, igorslab, Bleeping computer